MFA 활성화

AWS 계정을 생성한 후 실습에 앞서 MFA를 활성화한다.

검색에서 IAM를 들어가 root 계정에서 MFA 활성화를 시켜준다. (보안을 위해, 해킹 가능성 있음)

사용자 추가

IAM 에서 사용자를 추가한다.

사용자를 추가한다.

액세스키를 이용해 aws 다양한 서비스 사용

암호는 비밀번호를 부여하는 방식

그룹에 사용자를 추가한다.

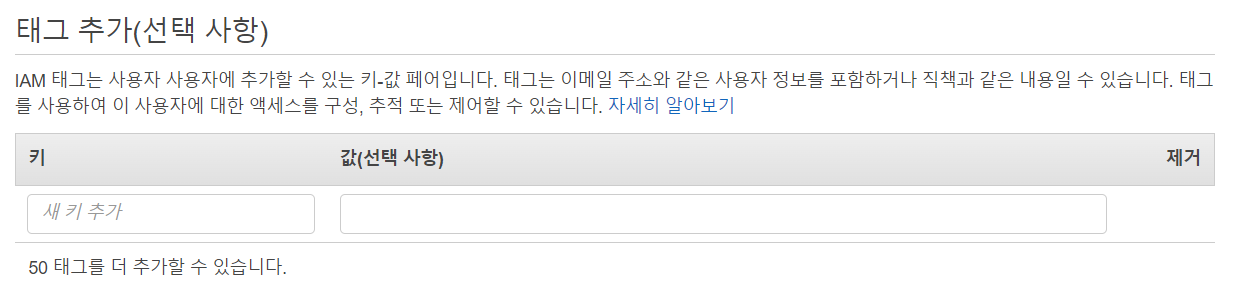

태그는 선택사항으로 그냥 넘긴다.

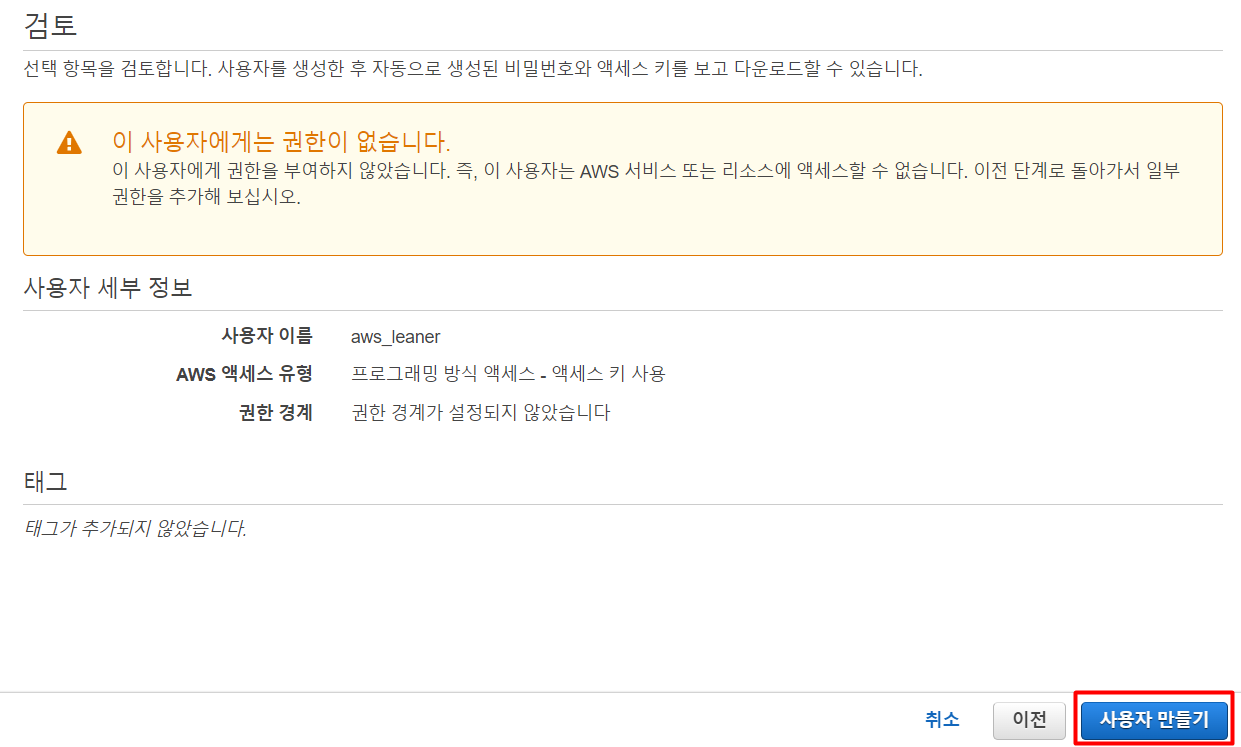

사용자를 생성한다.

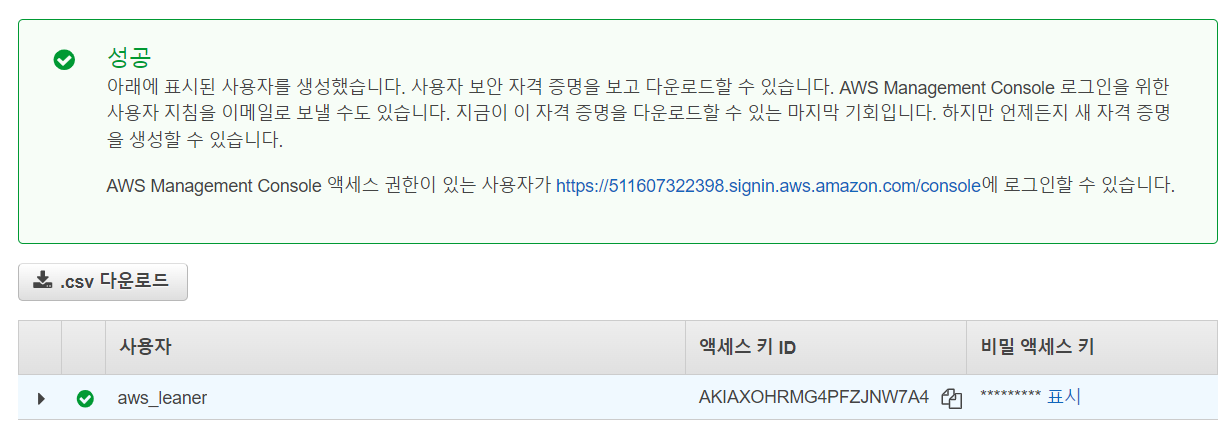

사용자 추가가 완료됐다.

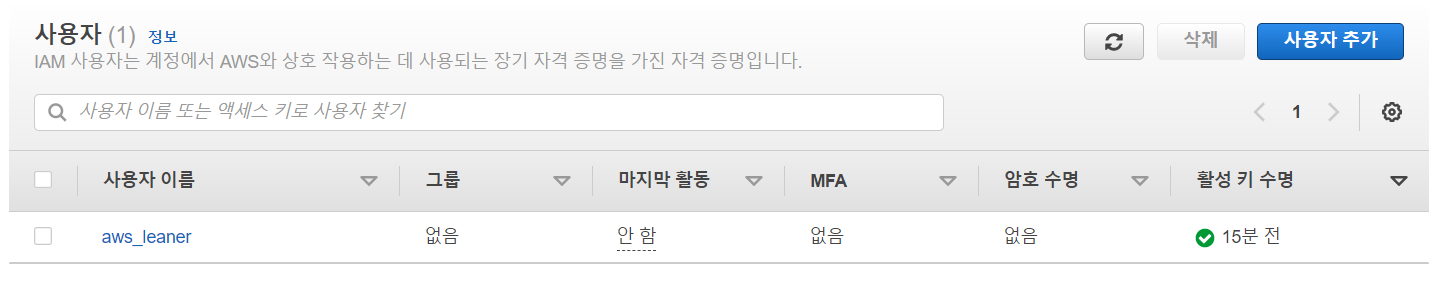

사용자 생성 완료

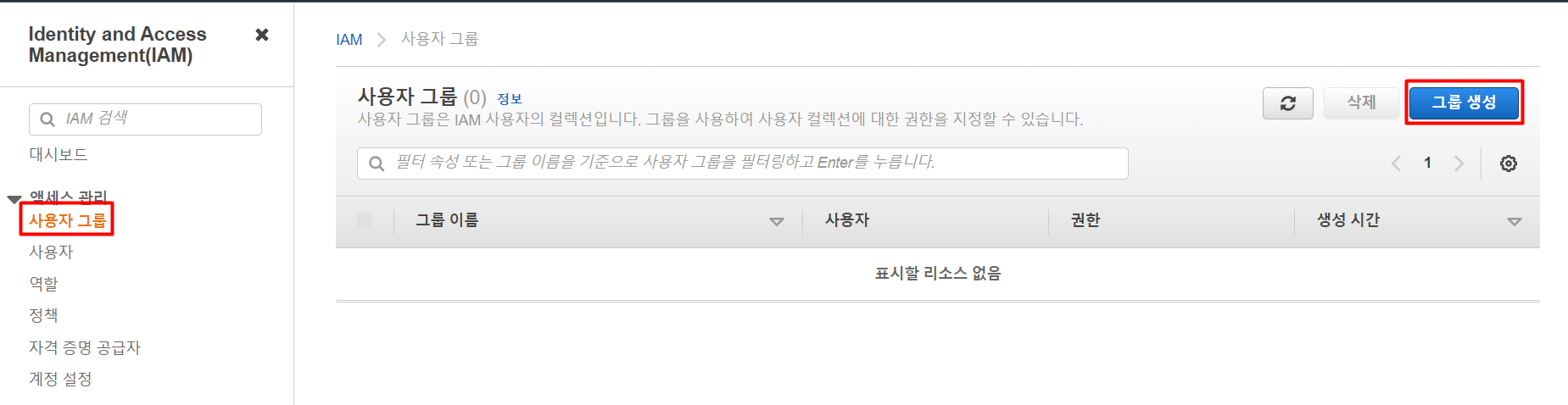

그룹 생성

그룹 이름 지정

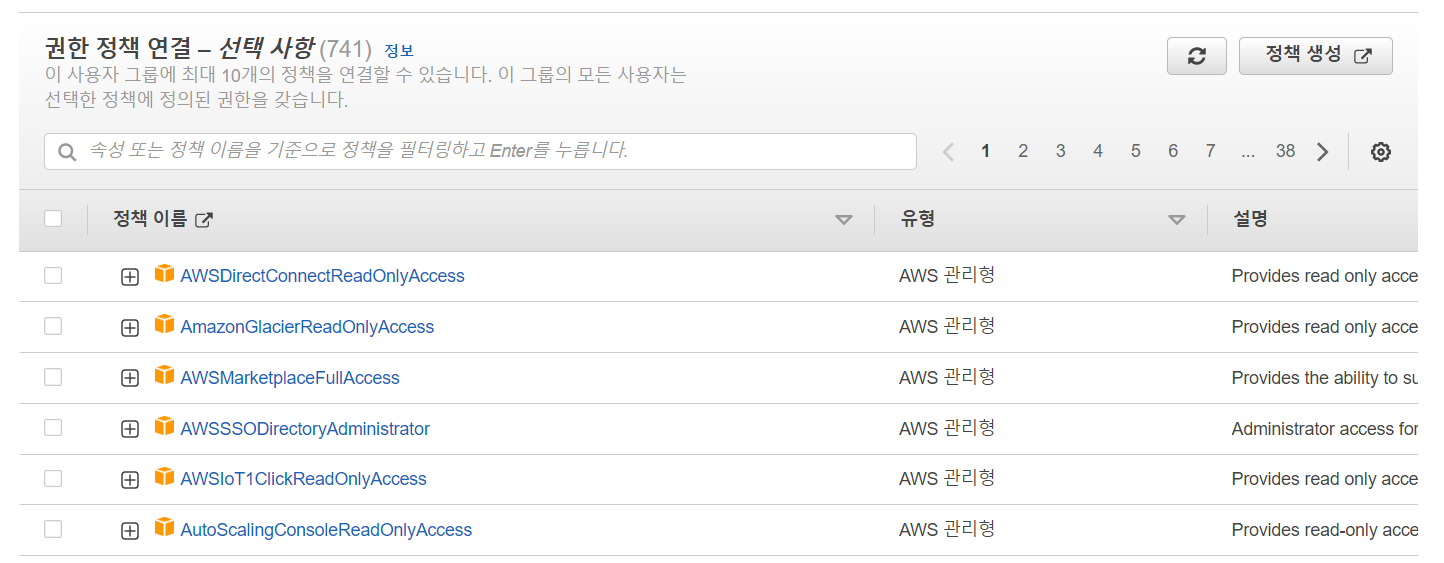

그룹 정책은 설정하지 않고 생성한다.

정책을 설정하면 그룹 내 사용자에게 설정된다.

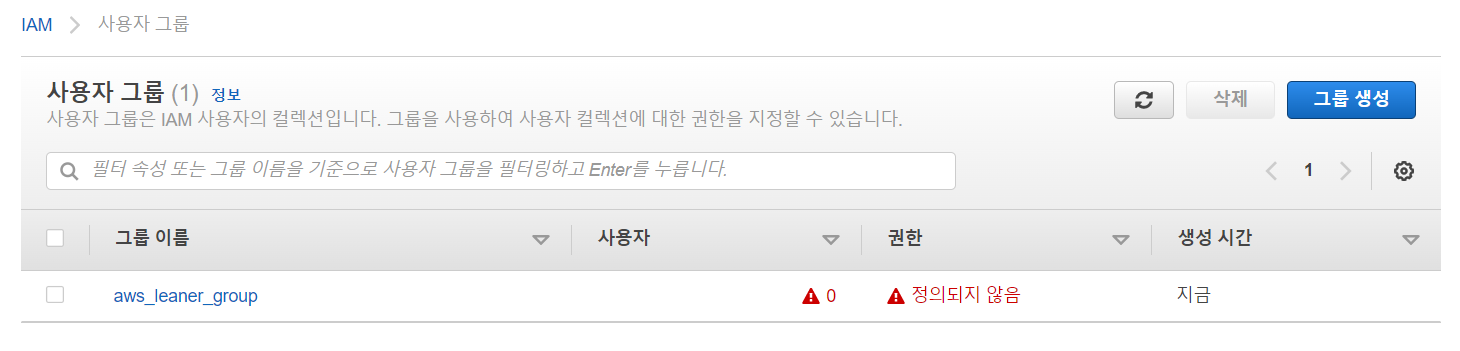

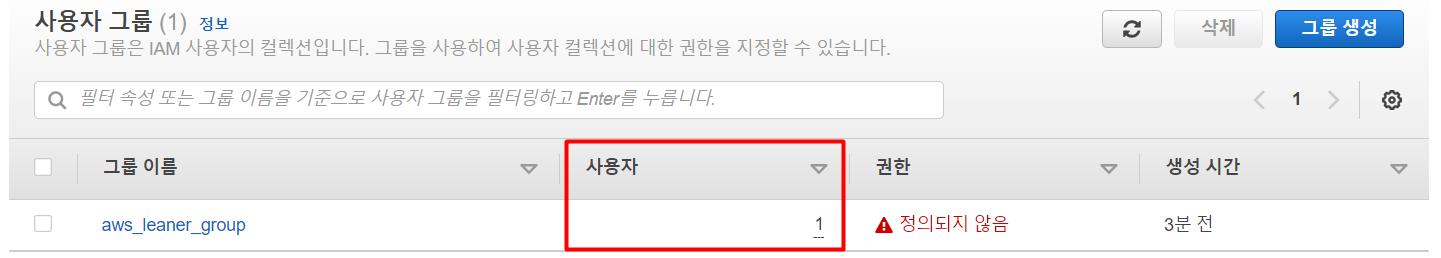

그룹 생성 완료

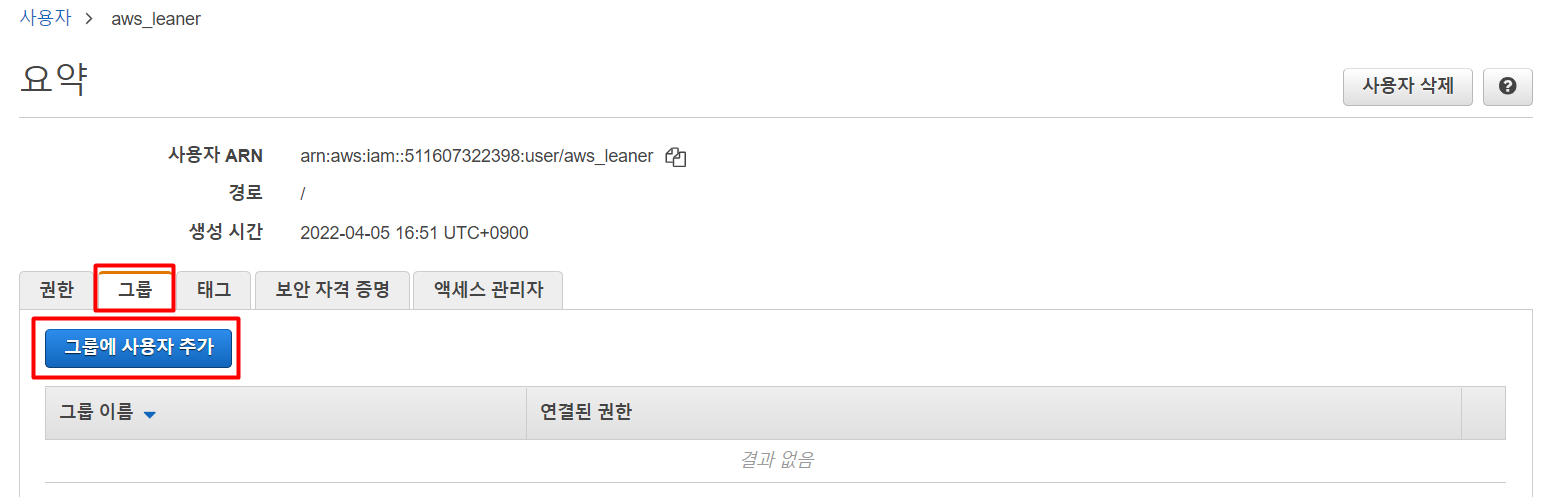

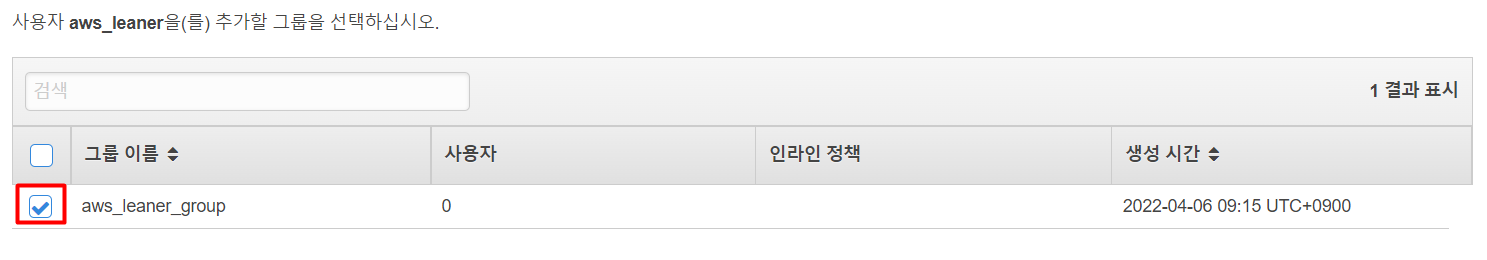

그룹에 사용자 추가

체크 후 그룹에 추가 선택

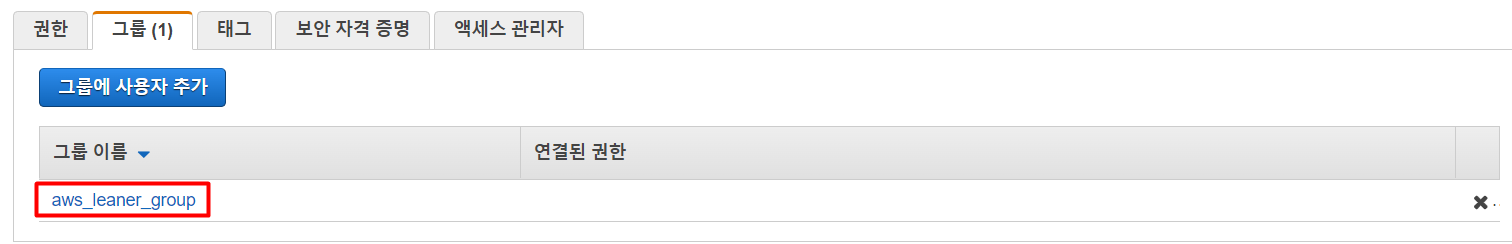

그룹 추가 완료

사용자가 1명이 된 것을 확인할 수 있다.

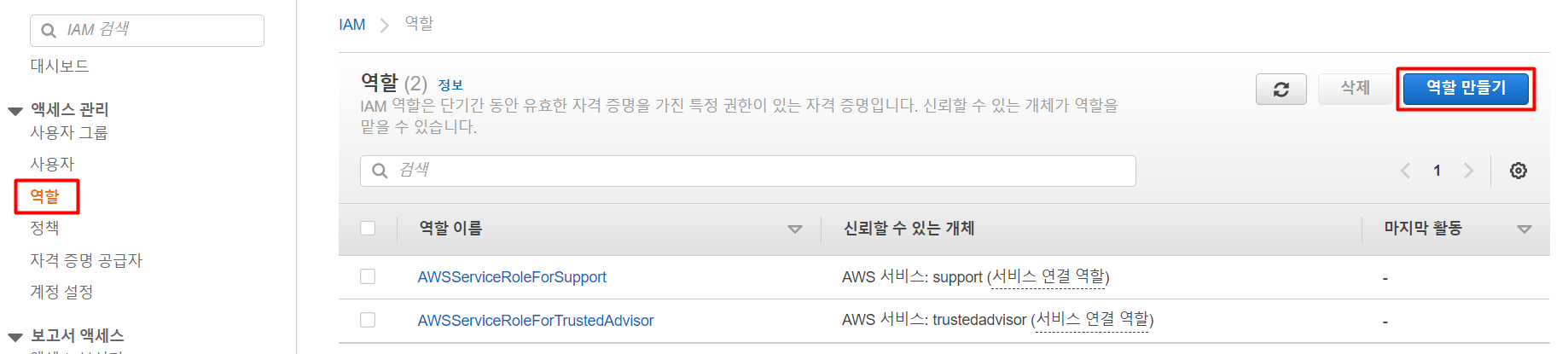

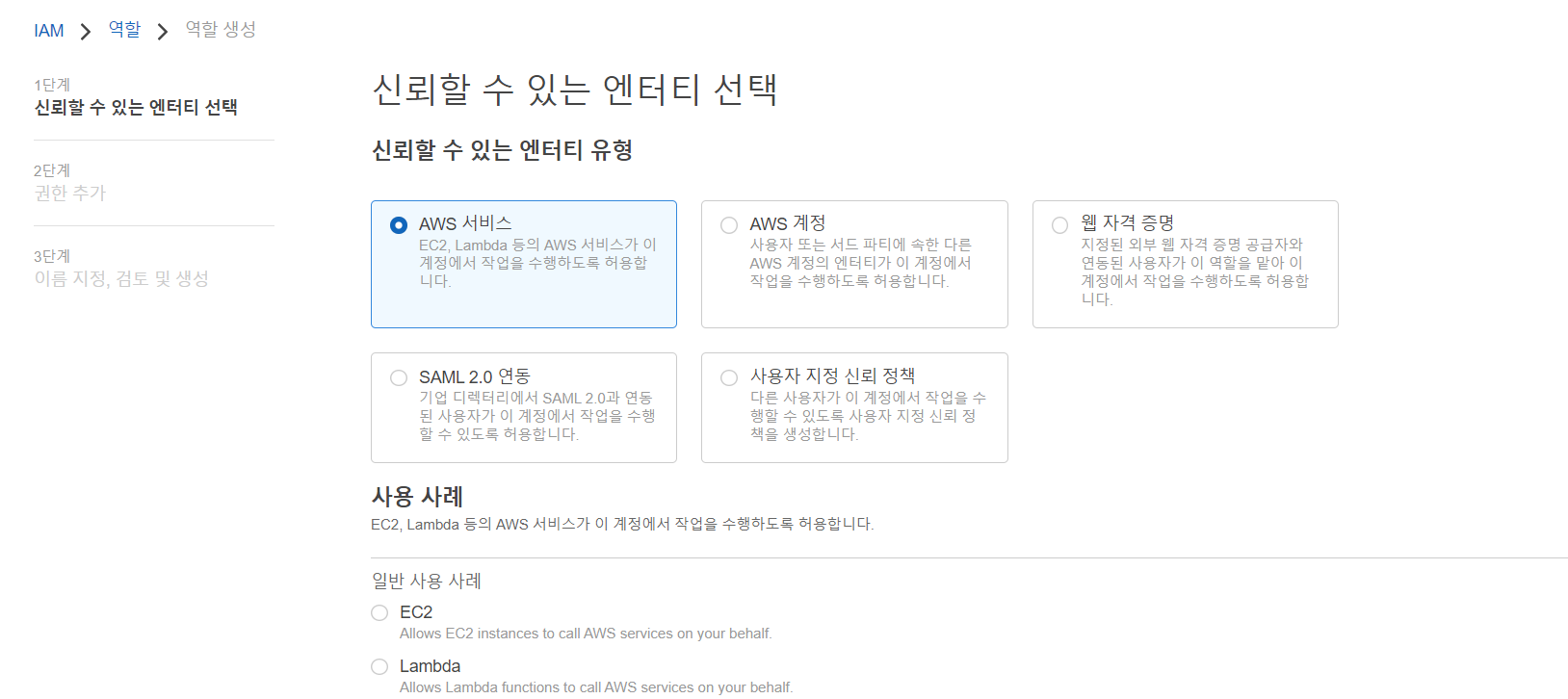

역할 생성

역할을 선택할 수 있다.

역할은 사용자와 밀접한 관련이 있다.

역할보다는 정책이 중요하므로 필요할 경우 역할을 생성한다.

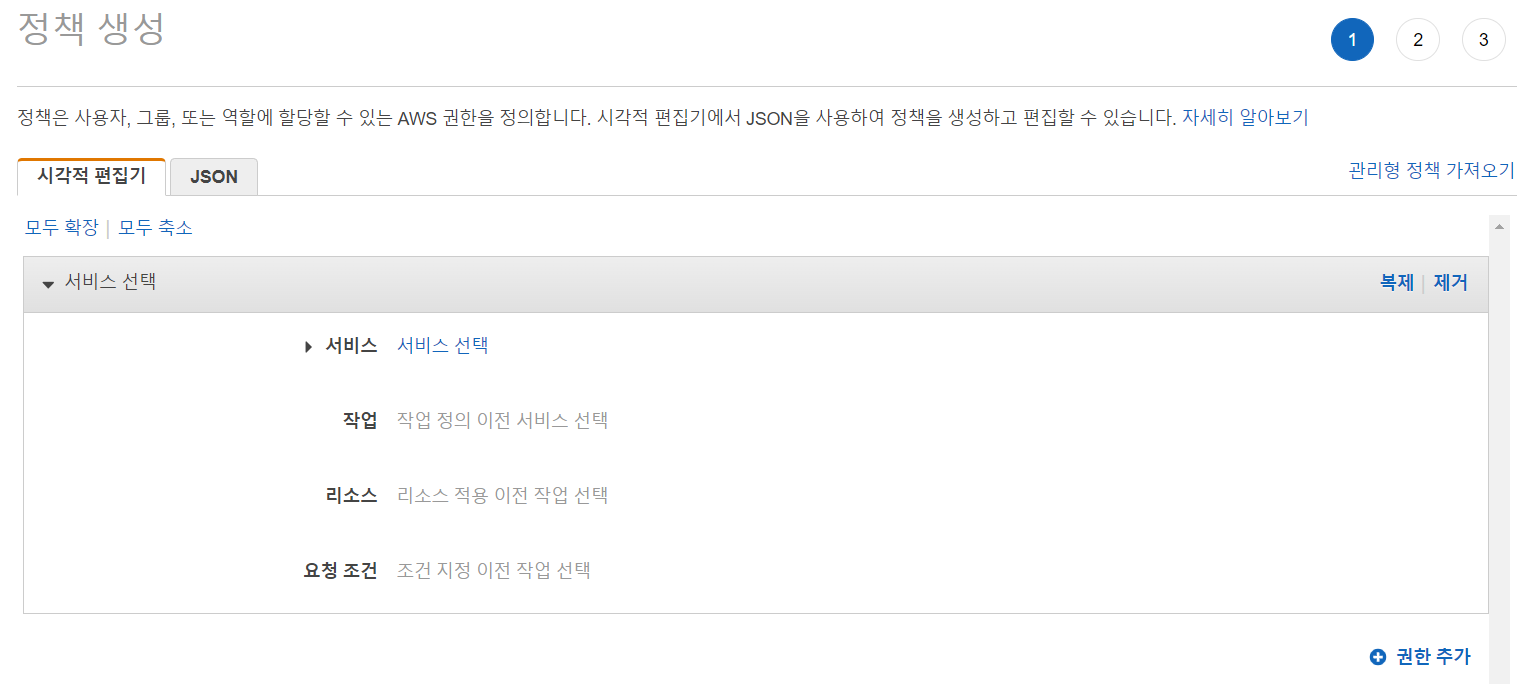

정책 생성

정책 생성에는 두가지 방법이 있다.

1) 시각적 편집기를 이용한 정책 생성

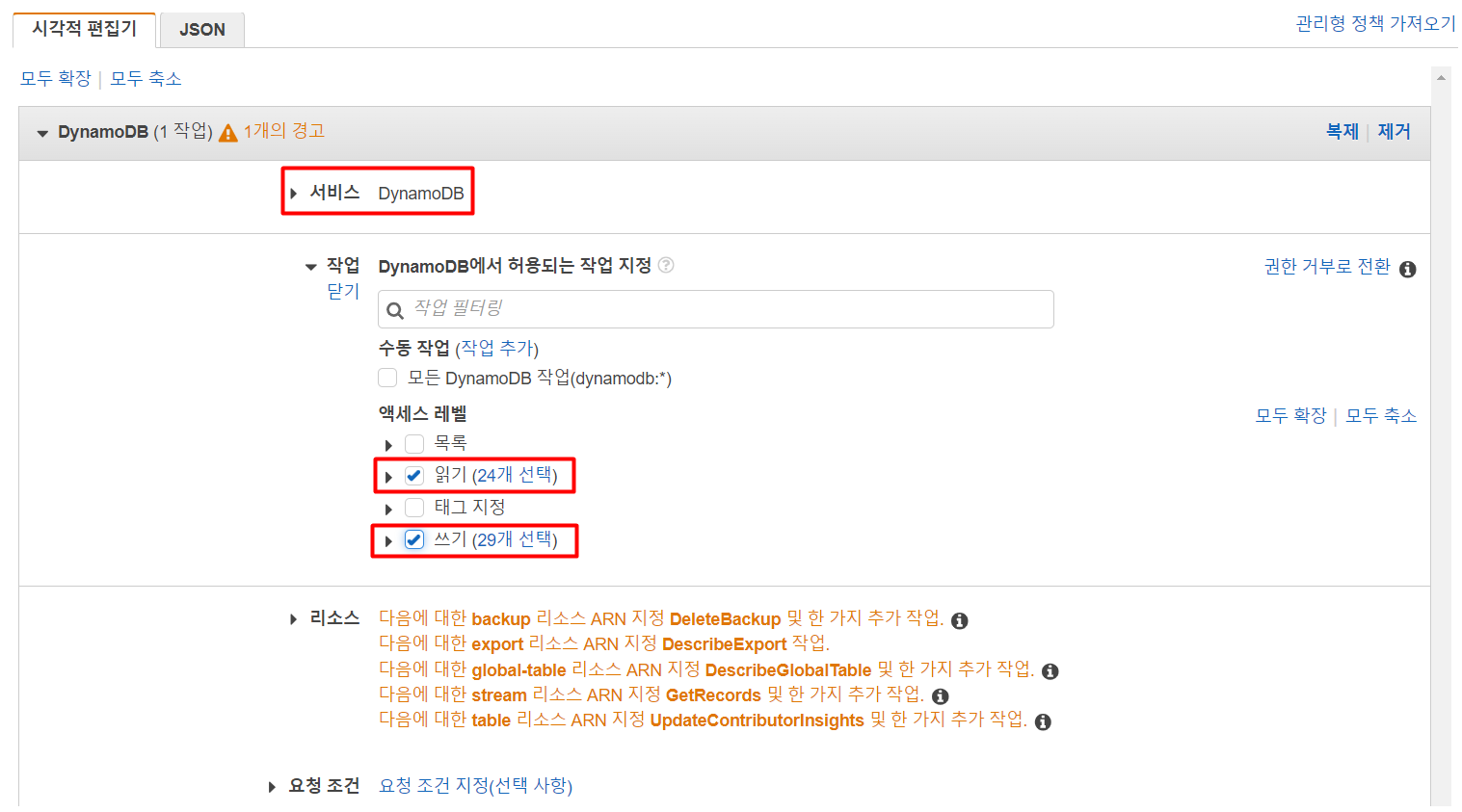

정책 서비스는 DynamoDB를 선택하고 허용되는 엑세스 레벨은 읽기와 쓰기만 선택한다.

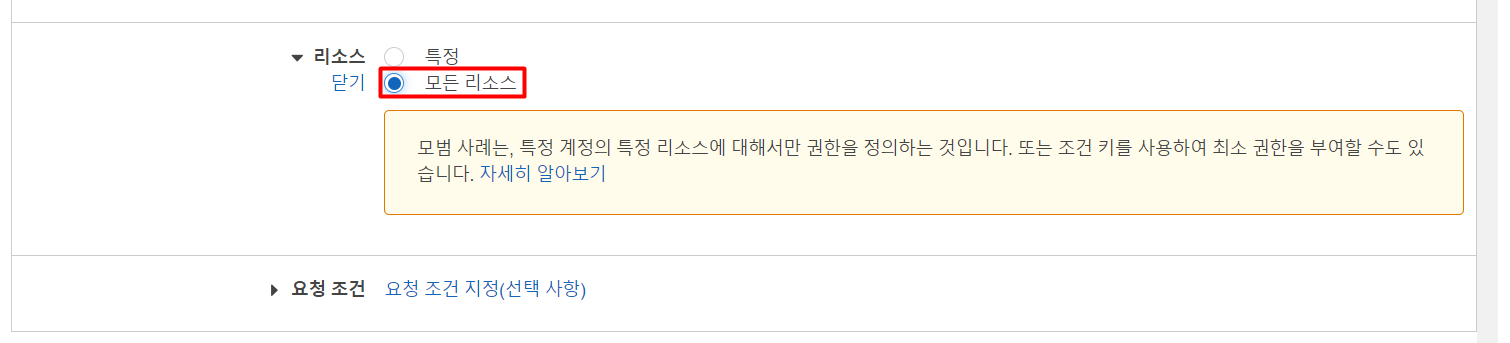

리소스를 선택한다.

리소스란 DynamoDB에서 제공하는 리소스(함수)를 말한다.

모든 리소스를 추가한다.

태그는 선택하지 않고 검토로 넘어간다.

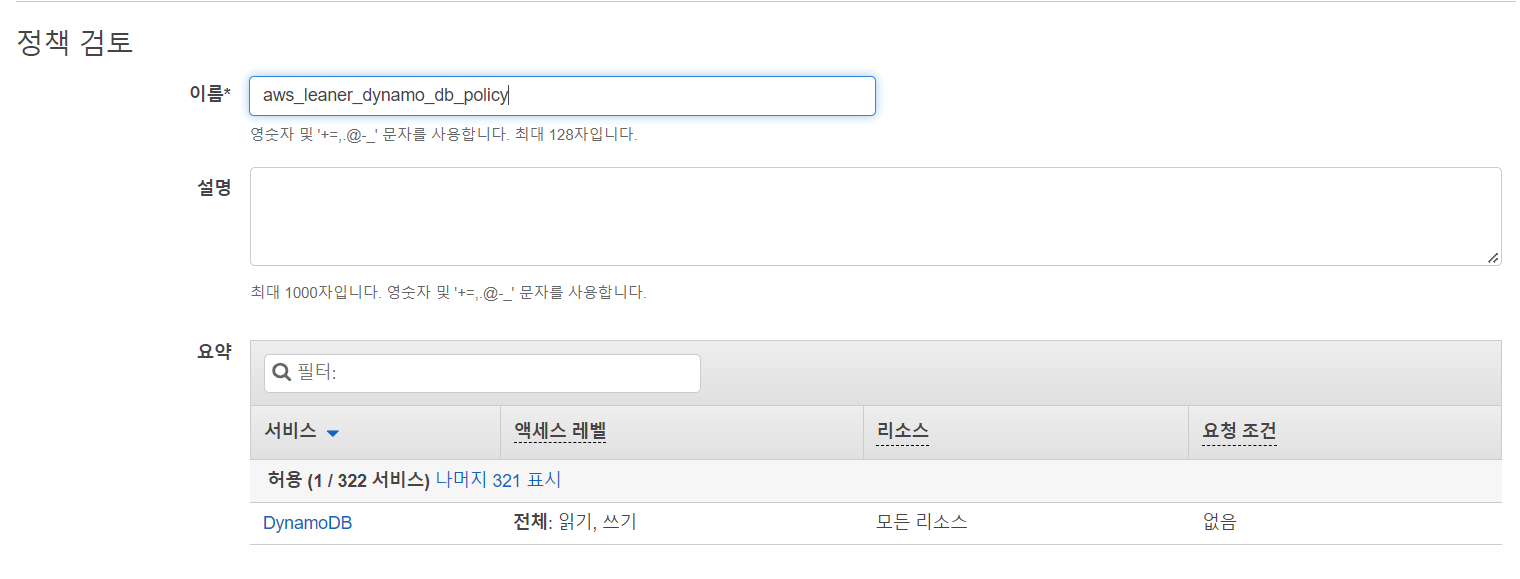

정책 이름을 설정하고 정책을 생성한다.

생성한 정책을 확인할 수 있다.

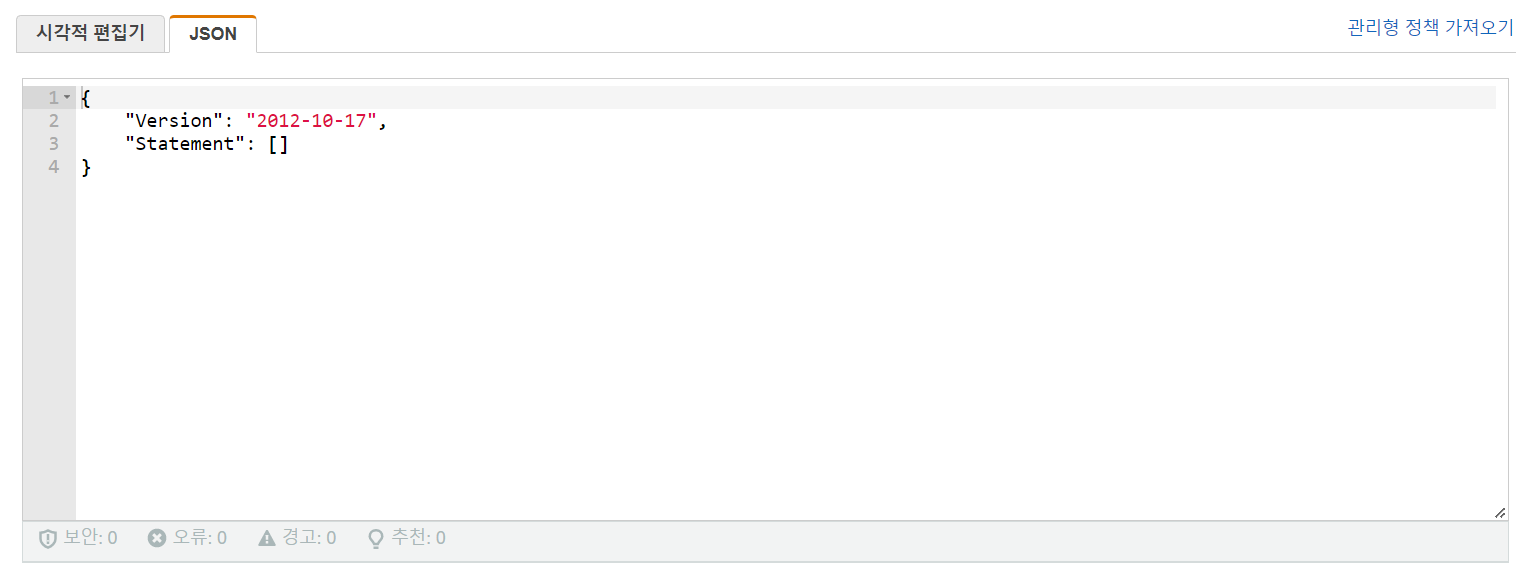

2) JSON을 이용한 정책 생성

JSON을 이용해 정책을 생성할 수 있다.

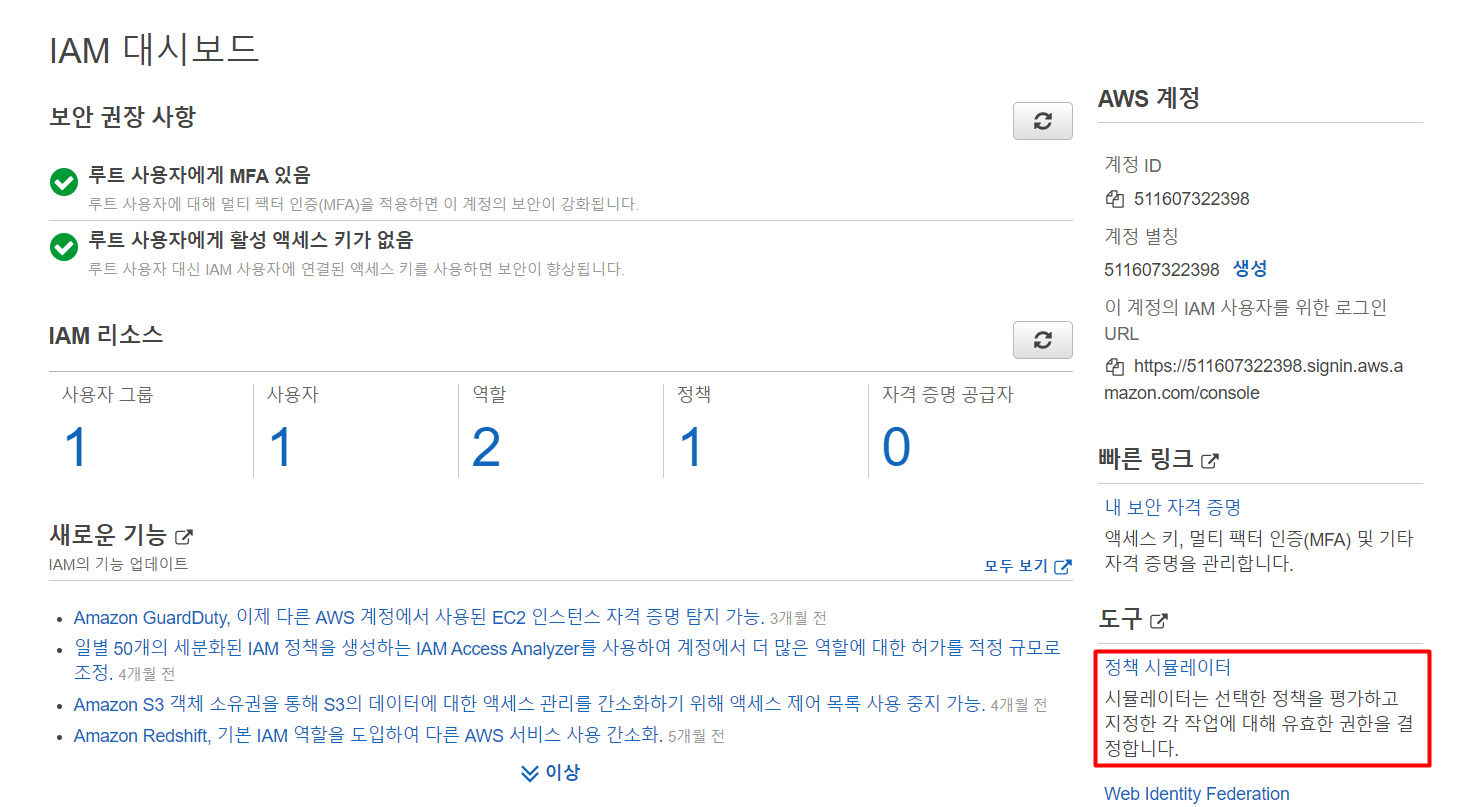

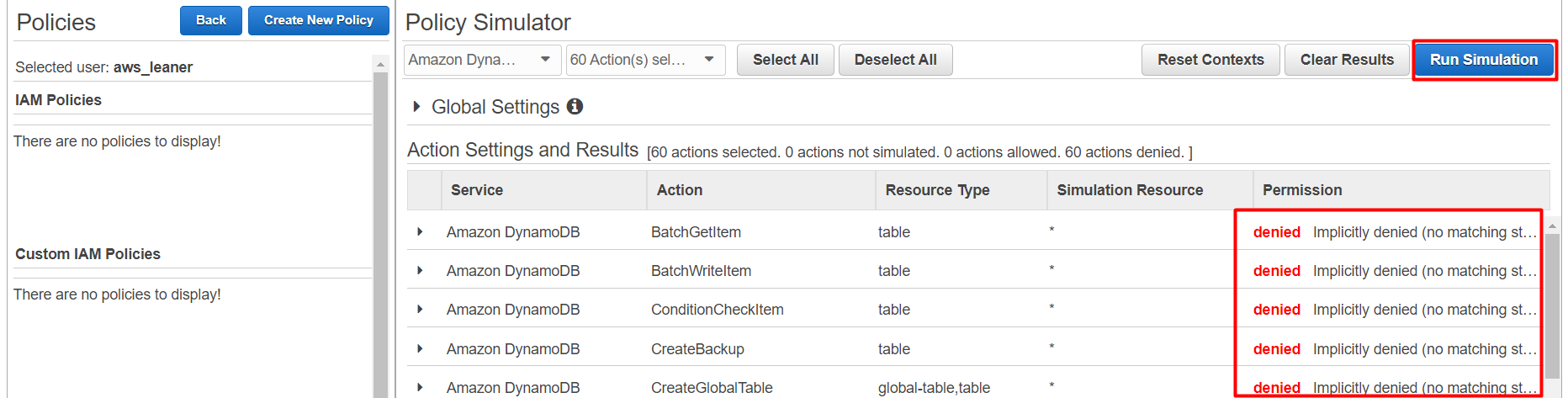

정책 시뮬레이터

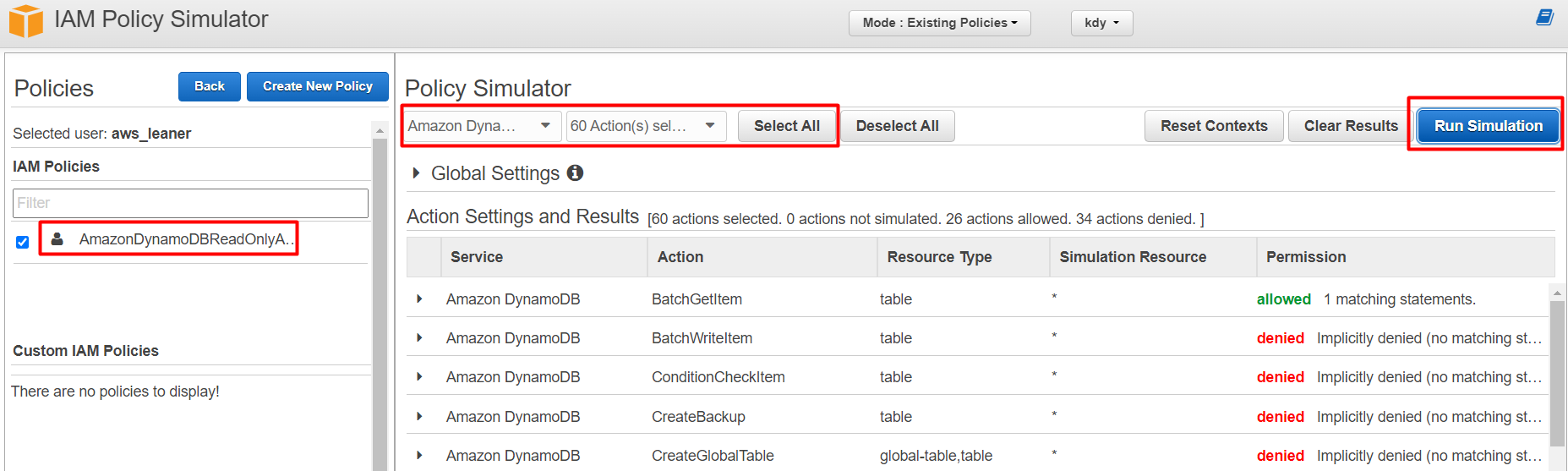

대시보드에 들어가 우측 하단 정책 시뮬레이터를 선택한다.

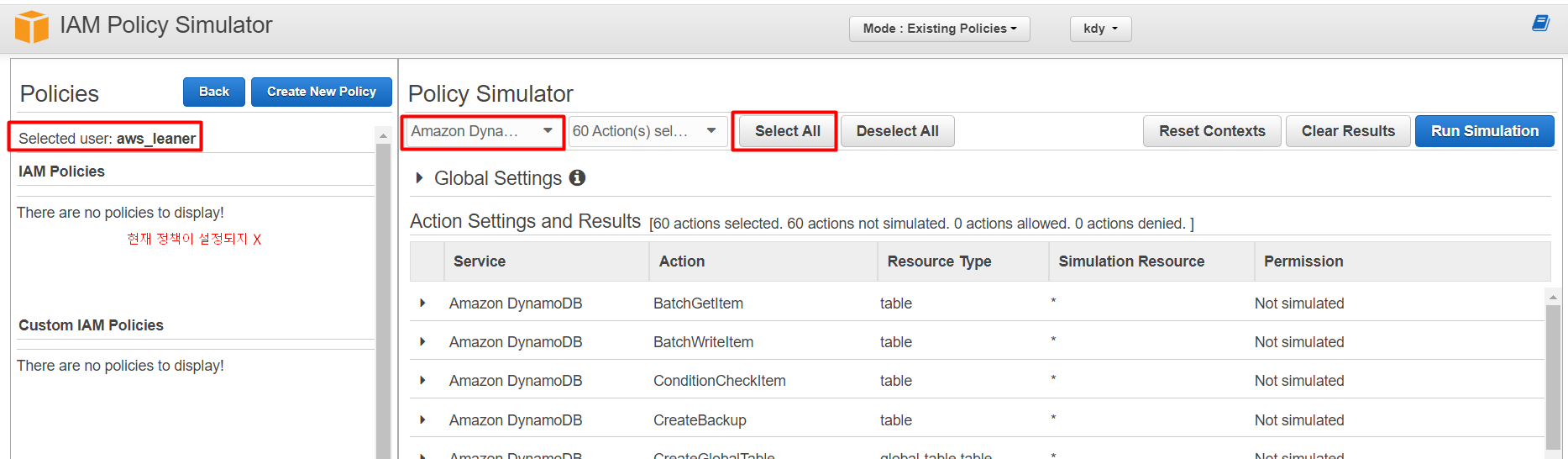

정책 시뮬레이터를 돌리기 위해 DynamoDB를 선택한다.

시뮬레이션을 돌리면 aws_leaner는 정책이 설정되지 않아 허가 거부 된다.

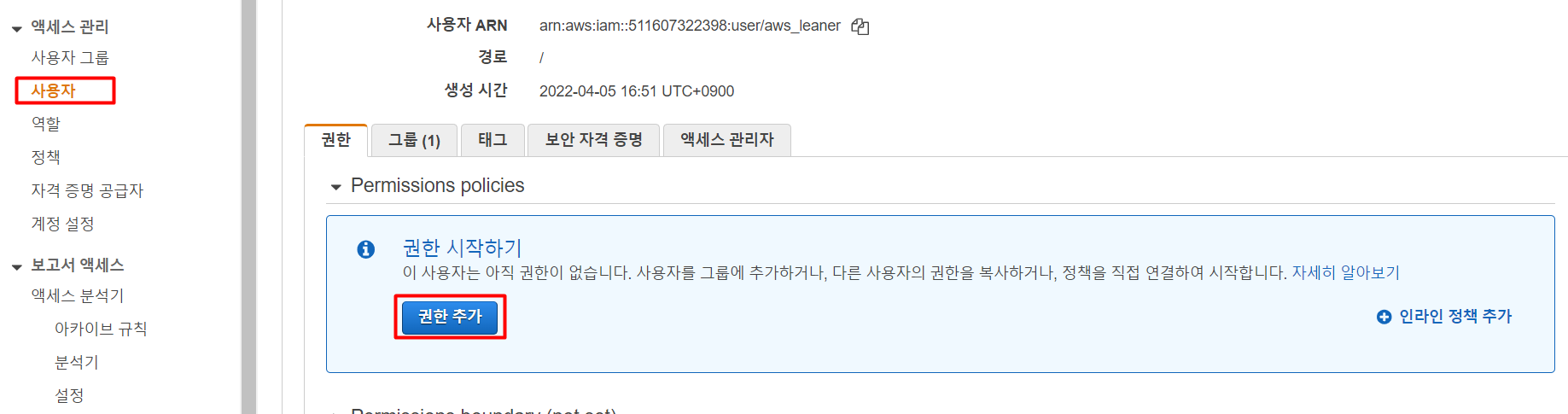

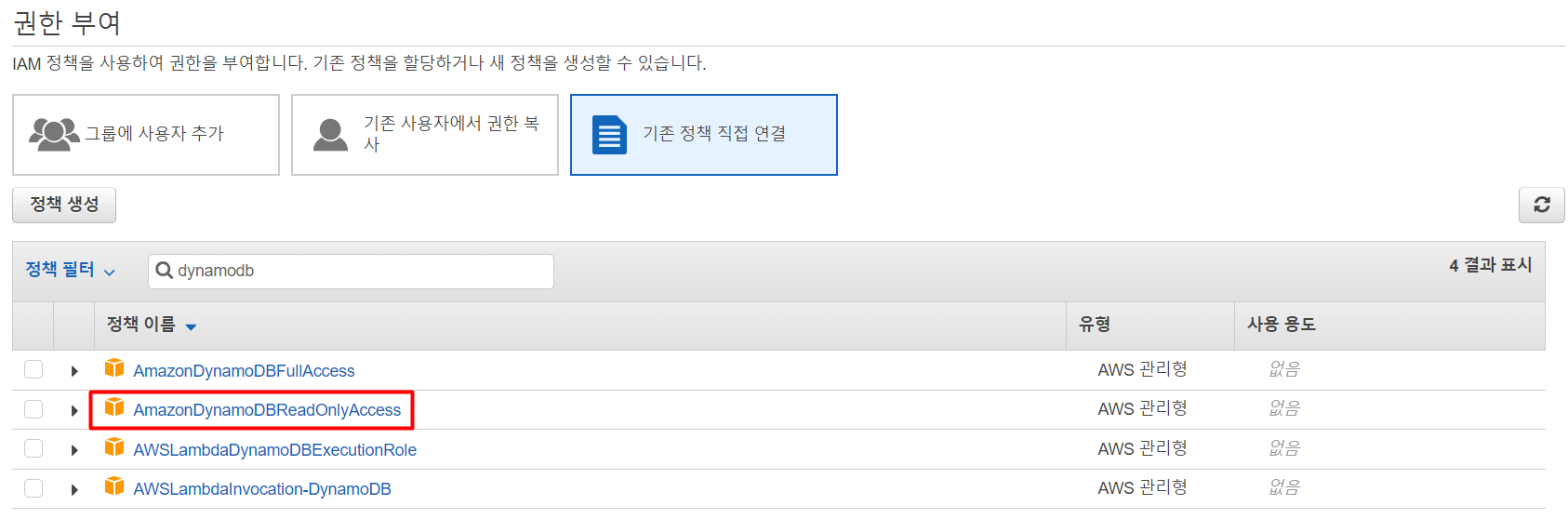

사용자에 정책 추가

기존 정책에 직접 연결해 읽기 정책을 사용한다.

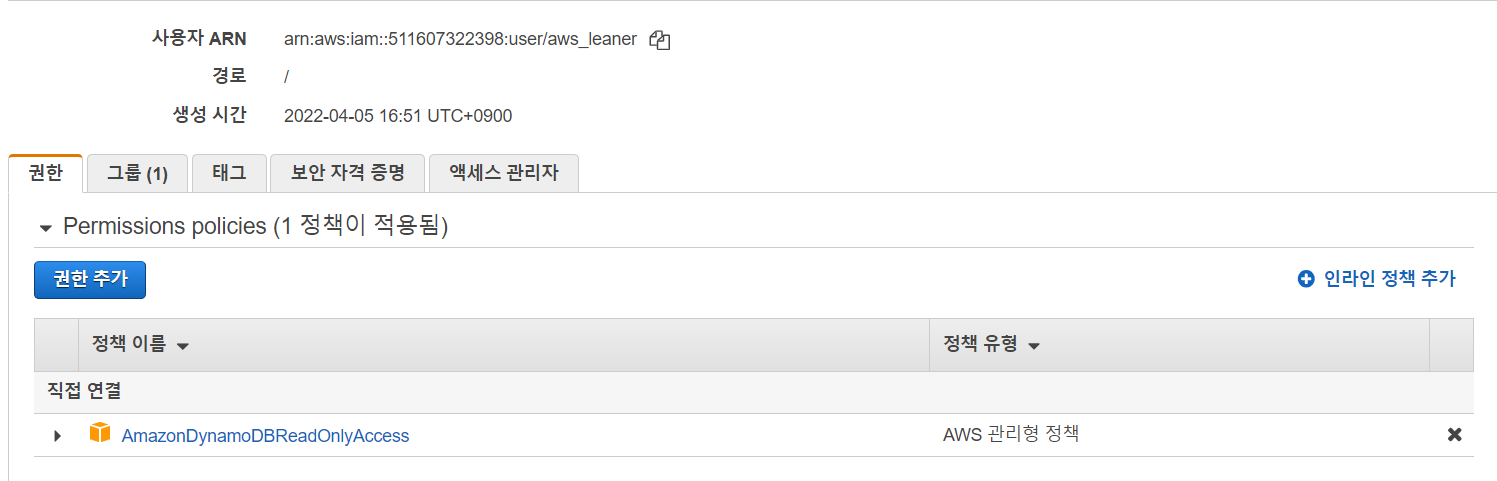

정책이 적용된 것을 확인

다시 정책 시뮬레이터로 돌아와 아까와 같이 설정한다.

읽기 정책이 설정되어 있어 시뮬레이션을 돌리면 일부 기능이 허용된 것을 확인할 수 있다.

테이블 읽기 등과 같은 기능은 허용이 된다.

'클라우드 공부 기록' 카테고리의 다른 글

| EC2 실습 (0) | 2022.04.20 |

|---|---|

| EC2 (+ EBS, ELB) (0) | 2022.04.20 |

| IAM (0) | 2022.04.06 |